حملات متداول وردپرس و نحوه متوقف کردن آنها

حملات متداول وردپرس و نحوه متوقف کردن آنها

وردپرس یکی از پیشروترین سیستم های مدیریت محتوا (CMS) برای بیش از یک دهه است. بسیاری از بزرگترین وبلاگهای اینترنت، و همچنین تعداد زیادی از سایتهای کوچک و منفرد، بر اساس چارچوب وردپرس برای انتشار متن، تصویر و محتوای ویدیویی در شبکه جهانی وب اجرا میشوند.

یک وبسایت وردپرسی دارای رابط فرانتاند و بکاند است. جلوی صفحه نمایشی را ارائه می دهد که بازدیدکنندگان خارجی هنگام بارگذاری صفحه وب را مشاهده خواهند کرد. مدیران سایت و مشارکتکنندگانی که مسئول تهیه پیشنویس، طراحی و انتشار محتوا هستند، میتوانند به پشتیبان دسترسی داشته باشند.

مانند سایر سیستمهای مبتنی بر اینترنت، وردپرس نیز هدف تلاشهای هک و سایر اشکال جرایم سایبری است. با توجه به اینکه اکنون بیش از 32٪ از اینترنت استفاده می شود، منطقی است. در وردپرس در این مقاله، برخی از رایجترین حملات وردپرس به نرمافزار را بررسی میکنیم و سپس پیشنهاداتی را برای نحوه دفاع در برابر آنها و ایمن نگه داشتن وبسایت خود ارائه میکنیم.

روش های حملات متداول وردپرس

ابتدا اجازه دهید به حمله متداولی که ممکن است صاحبان سایت وردپرس با آن برخورد کنند نگاه کنیم.

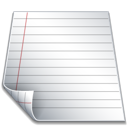

1. SQL Injection

پلت فرم وردپرس CMS بر یک لایه پایگاه داده تکیه دارد که اطلاعات فراداده و همچنین سایر اطلاعات اداری را ذخیره می کند. به عنوان مثال، یک پایگاه داده وردپرس مبتنی بر SQL معمولی حاوی اطلاعات کاربر، اطلاعات محتوا و اطلاعات پیکربندی سایت است.

هنگامی که یک هکر حمله تزریق SQL را انجام می دهد، از یک پارامتر درخواست، یا از طریق یک فیلد ورودی یا یک URL، برای اجرای یک فرمان پایگاه داده سفارشی شده استفاده می کند. یک پرس و جو “SELECT” به هکر اجازه می دهد تا اطلاعات اضافی را از پایگاه داده مشاهده کند، در حالی که یک پرس و جو “UPDATE” به آنها امکان می دهد در واقع داده ها را تغییر دهند.

در سال 2011، یک شرکت امنیت شبکه به نام Barracuda Networks قربانی یک حمله تزریق SQL. هکرها مجموعهای از دستورات را در سراسر وبسایت Barracuda اجرا کردند و در نهایت صفحه آسیبپذیری را پیدا کردند که میتوان از آن به عنوان پورتال پایگاه داده اصلی شرکت استفاده کرد.

2. اسکریپت بین سایتی

یک حمله اسکریپت بین سایتی که به نام XSS نیز شناخته می شود، مشابه تزریق SQL است و بپذیرید که عناصر جاوا اسکریپت را در یک صفحه وب به جای پایگاه داده پشت برنامه مورد هدف قرار می دهد. یک حمله موفقیت آمیز می تواند منجر به به خطر افتادن اطلاعات خصوصی یک بازدیدکننده خارجی شود.

با حمله XSS، هکر کد جاوا اسکریپت را از طریق یک فیلد نظر یا ورودی متنی دیگر به یک وب سایت اضافه می کند و سپس زمانی که سایر کاربران از صفحه بازدید می کنند، آن اسکریپت مخرب اجرا می شود. جاوا اسکریپت سرکش معمولاً کاربران را به یک وب سایت جعلی هدایت می کند که سعی می کند رمز عبور یا سایر داده های شناسایی آنها را بدزدد.

حتی وبسایتهای محبوب مانند eBay نیز میتوانند هدف حملات XSS باشند. در گذشته، هکرها با موفقیت کدهای مخرب به صفحات محصول و مشتریان را متقاعد کرد که به یک صفحه وب جعلی وارد شوند.

3. Command Injection

پلتفرم هایی مانند وردپرس در سه لایه اصلی کار می کنند: وب سرور، سرور برنامه و سرور پایگاه داده. اما هر یک از این سرورها بر روی سختافزار با یک سیستم عامل خاص مانند مایکروسافت ویندوز یا لینوکس منبع باز اجرا میشوند و این یک ناحیه بالقوه جداگانه از آسیبپذیری را نشان میدهد.

با حمله تزریق فرمان، هکر اطلاعات مخرب را در یک فیلد متنی یا URL وارد میکند، شبیه به تزریق SQL. تفاوت این است که کد حاوی دستوری است که فقط سیستم عامل ها آن را تشخیص می دهند، مانند دستور “ls”. در صورت اجرا، فهرستی از تمام فایلها و دایرکتوریها در سرور میزبان نمایش داده میشود.

برخی از دوربینهای متصل به اینترنت به ویژه در برابر حملات تزریقی آسیبپذیر هستند. هنگام صدور فرمان سرکش، میانافزار آنها میتواند پیکربندی سیستم را بهطور نامناسبی در معرض دید کاربران خارجی قرار دهد.

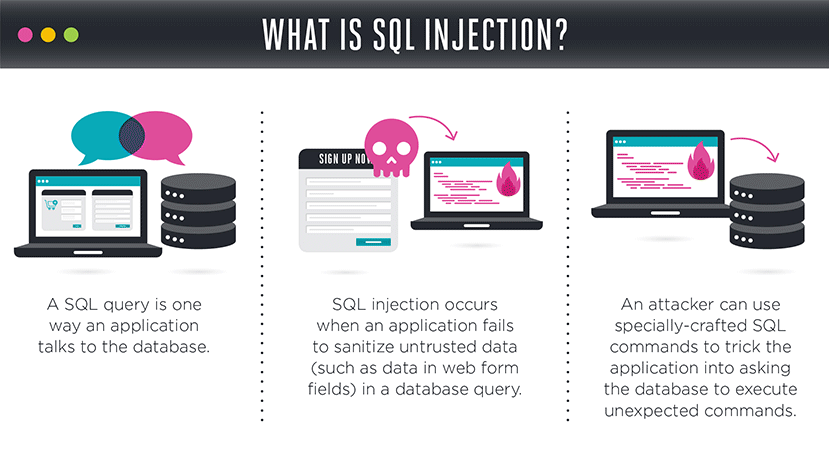

4. گنجاندن فایل

زبان های برنامه نویسی وب متداول مانند PHP و جاوا به برنامه نویسان اجازه می دهند تا به فایل ها و اسکریپت های خارجی از داخل کد خود مراجعه کنند. دستور “include” نام عمومی این نوع فعالیت است.

در شرایط خاصی، یک هکر میتواند URL یک وبسایت را دستکاری کند تا بخش «شامل» کد را به خطر بیاندازد و به بخشهای دیگر سرور برنامه دسترسی پیدا کند. مشخص شده است که برخی از پلاگین های پلت فرم وردپرس در برابر حملات درج فایل آسیب پذیر هستند. هنگامی که چنین هک هایی رخ می دهد، نفوذگر می تواند به تمام داده های سرور برنامه اصلی دسترسی پیدا کند.

نکاتی برای محافظت

اکنون که میدانید باید مراقب چه چیزی باشید، در اینجا چند راه آسان برای تقویت امنیت وردپرس شما وجود دارد. بدیهی است که راه های بسیار بیشتری برای ایمن سازی سایت شما نسبت به مواردی که در زیر ذکر شده است وجود دارد، اما اینها روش های نسبتاً ساده ای برای شروع هستند که می توانند بازدهی چشمگیری را در مقابل هکرها به همراه داشته باشند.

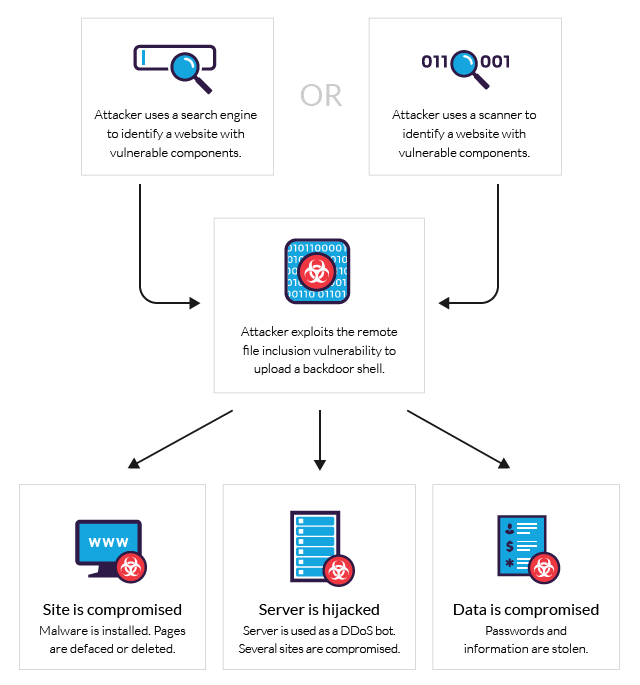

1. از یک میزبان امن و فایروال

استفاده کنید

پلت فرم وردپرس می تواند از طریق یک سرور محلی اجرا شود یا از طریق یک محیط میزبانی ابری مدیریت شود. به منظور حفظ یک سیستم امن، گزینه میزبان ترجیح داده می شود. میزبان برتر وردپرس موجود در بازار، رمزگذاری SSL و سایر اشکال حفاظت امنیتی.

هنگام پیکربندی یک محیط وردپرس میزبانی شده، فعال کردن بسیار مهم است. فایروال داخلی که از اتصالات بین سرور برنامه شما و سایر لایه های شبکه محافظت می کند. یک فایروال اعتبار همه درخواستهای بین لایهها را بررسی میکند تا مطمئن شود که فقط درخواستهای قانونی مجاز به پردازش هستند.

2. تم ها و افزونه ها را به روز نگه دارید

جامعه وردپرس مملو از توسعه دهندگان شخص ثالث است که به طور مداوم بر روی تم ها و افزونه های جدید کار می کنند تا از قدرت پلت فرم CMS استفاده کنند. این افزونه ها می توانند رایگان یا پولی باشند. پلاگین ها و تم ها همیشه باید مستقیماً از وب سایت WordPress.org دانلود شوند.

افزونهها و تمهای خارجی میتوانند خطرناک باشند، زیرا شامل کدهایی هستند که روی سرور برنامه شما اجرا میشوند. فقط به افزونه هایی اعتماد کنید که از یک منبع و توسعه دهنده معتبر تهیه شده باشند. علاوه بر این، باید افزونهها و تمها را بهطور منظم بهروزرسانی کنید، زیرا توسعهدهندگان پیشرفتهای امنیتی را منتشر میکنند.

در کنسول مدیریت وردپرس، برگه “به روز رسانی” را می توان در بالای لیست منوی “داشبورد” پیدا کرد.

3. یک اسکنر ویروس و VPN

نصب کنید

اگر وردپرس را در یک محیط محلی اجرا میکنید یا از طریق ارائهدهنده میزبانی خود به سرور دسترسی کامل دارید، باید مطمئن شوید که یک اسکنر ویروس قوی در سیستم عامل خود در حال اجرا هستید. ابزارهای رایگان برای اسکن سایت وردپرس شما مانند Virus Total همه را بررسی می کند منابعی برای جستجوی آسیب پذیری ها.

هنگام اتصال به محیط وردپرس خود از یک مکان راه دور، همیشه باید از یک کلاینت شبکه خصوصی مجازی (VPN) استفاده کنید که اطمینان حاصل می کند که تمام ارتباطات داده بین رایانه محلی شما و سرور کاملاً رمزگذاری شده است.

4. قفل کردن در برابر حملات بی رحم

یکی از محبوب ترین و رایج ترین حملات وردپرس به شکل حملات brute force است. این چیزی نیست جز یک برنامه خودکار که هکر در “درب ورودی” آن را باز می کند. آن جا می نشیند و هزاران ترکیب رمز عبور مختلف را امتحان می کند و به اندازه کافی با رمز عبور درست برخورد می کند تا آن را ارزشمند کند.

خبر خوب این است که یک راه آسان برای خنثی کردن نیروی بی رحم وجود دارد. خبر بد این است که بسیاری از صاحبان سایت این اصلاح را اعمال نمی کنند. All in One WP Security و Firewall را بررسی کنید. این رایگان است و به شما امکان می دهد محدودیت سختی برای تلاش برای ورود تعیین کنید. به عنوان مثال، پس از سه بار تلاش، افزونه سایت را در برابر ورودهای بیشتر توسط آن آدرس IP برای مدت زمان از پیش تعیین شده قفل می کند. همچنین یک اعلان ایمیل مبنی بر فعال شدن ویژگی قفل دریافت خواهید کرد.

5. احراز هویت دو مرحله ای

این روش عالی برای ایمن سازی سایت شما بر این واقعیت متکی است که هکر احتمالاً نمی تواند همزمان کنترل دو دستگاه شما را به عهده بگیرد. به عنوان مثال، یک کامپیوتر و تلفن همراه. احراز هویت دو مرحله ای (2FA) ورود به وب سایت شما را به یک فرآیند دو مرحله ای تبدیل می کند. طبق معمول، به روش معمولی وارد سیستم میشوید، اما پس از آن از خود خواسته میشود یک کد اضافی ارسال شده به تلفنتان را وارد کنید.

باهوش، ها؟ این یک مرحله اضافی با جداسازی ورود به مراحل مختلف، امنیت سایت شما را به صورت تصاعدی افزایش می دهد. این فهرست افزونه های رایگان را بررسی کنید به شما در راه اندازی 2FA کمک می کند. آن دسته از هکرهایی که به فکر خرابکاری با سایت شما بودند احتمالاً در حال حاضر نظر خود را تغییر داده اند.

نتیجه گیری

در حالی که چیزی به نام وب سایت 100٪ ایمن وجود ندارد، اقدامات زیادی وجود دارد که می توانید برای محافظت از وب سایت خود انجام دهید. استفاده از یک فایروال خوب، به روز نگه داشتن تم ها و پلاگین ها و اجرای دوره ای اسکن ویروس می تواند تفاوت زیادی ایجاد کند.

ممکن است به امنیت وب سایت به عنوان یک فرآیند تکراری ابدی فکر کنیم. هرگز نباید زمانی به عقب برگردید و فکر کنید “کامل” است زیرا بازی بین هکرها و مدافعان وب سایت هرگز متوقف نمی شود، حتی بازیکنان آنلاین که به طور رسمی تحریم شده اند وارد نظارت آنلاین. فقط با آگاهی از آخرین تهدیدات و نحوه دفع آنها می توانید امنیت سایبری و حریم خصوصی آنلاین را حفظ کنید.

خیلی بد است که دنیا باید اینگونه باشد، اما آن را بپذیرید و ادامه دهید. اگر قبلاً این کار را نکردهاید، اکنون زمان خوبی برای یافتن چند سایت خبری امنیت سایبری معتبر است. یا در خبرنامه آنها مشترک شوید یا حداقل به طور منظم از آنها بازدید کنید. با اجرای یک جستجوی Google (یا موتور جستجوی انتخابی شما) برای «اخبار امنیت سایبری» شروع کنید.

یک سوال یا نکات بیشتری برای اضافه کردن دارید؟ نظر بدهید و به ما اطلاع دهید.